что делать если нет кода двухфакторной аутентификации рокстар

Коды в SMS небезопасны — рекомендуем пользоваться другими вариантами двухфакторной аутентификации

Почему SMS — не лучший выбор для двухфакторной аутентификации, и какие существуют альтернативы.

За последние пару лет идея двухфакторной аутентификации, о которой так долго говорили гики, сильно продвинулась в массы. Однако до сих пор в большинстве случаев речь идет о двухфакторной аутентификации при помощи одноразовых паролей, приходящих в SMS. А это, к сожалению, не очень-то надежный вариант. Вот что может пойти не так:

Надо заметить, что даже самый трудоемкий и высокотехнологичный из перечисленных методов перехвата пароля в SMS — с помощью взлома протокола SS7 — уже был использован на практике. Так что речь не о теоретической возможности возникновения неприятностей, а о вполне практической угрозе.

В общем, пароли в SMS — это не очень-то безопасно, а иногда даже и очень небезопасно. Поэтому есть смысл озаботиться поиском альтернативных вариантов двухэтапной аутентификации, о чем мы сегодня и поговорим.

Одноразовые коды в файле или на бумажке

Наиболее простая замена одноразовым паролям, присылаемым в SMS, — это те же самые одноразовые пароли, но заготовленные заранее. Это не самый плохой вариант, особенно для тех сервисов, в которых вам надо авторизовываться сравнительно редко. Собственно, даже для того же «Фейсбука» этот метод вполне может подойти, особенно в качестве резервного способа входа.

Работает это очень просто: по запросу сервис генерирует и показывает на экране десяток одноразовых кодов, которые в дальнейшем могут быть использованы для подтверждения входа в него. Дальше вы просто распечатываете или переписываете эти коды на бумагу и кладете в сейф. Или, что еще проще, сохраняете в зашифрованных записях в менеджере паролей.

В общем, не так важно, будете ли вы хранить эти коды на теплой ламповой бумаге или в бездушном цифровом виде — важно сохранить их так, чтобы они а) не потерялись и б) не могли быть украдены.

Приложения для двухфакторной аутентификации

У единожды сгенерированного набора одноразовых кодов есть один недостаток: рано или поздно он закончится, и вполне может так получиться, что вы останетесь без кода в самый неподходящий момент. Поэтому есть способ лучше: можно генерировать одноразовые коды на лету с помощью небольшого и, как правило, очень простого приложения — аутентификатора.

Как работают приложения-аутентификаторы

Работают приложения для двухфакторной аутентификации очень просто. Вот что придется сделать:

Коды создаются на основе ключа, который известен только вам и серверу, а также текущего времени, округленного до 30 секунд. Поскольку обе составляющие одинаковы и у вас, и у сервиса, коды генерируются синхронно. Этот алгоритм называется OATH TOTP (Time-based One-time Password), и в подавляющем большинстве случаев используется именно он.

Также существует альтернатива — алгоритм OATH HOTP (HMAC-based One-time Password). В нем вместо текущего времени используется счетчик, увеличивающийся на 1 при каждом новом созданном коде. Но этот алгоритм редко встречается в реальности, поскольку при его использовании гораздо сложнее обеспечить синхронное создание кодов на стороне сервиса и приложения. Проще говоря, есть немалый риск, что в один не очень прекрасный момент счетчик собьется и ваш одноразовый пароль не сработает.

Так что можно считать OATH TOTP де-факто индустриальным стандартом (хотя формально это даже не стандарт, на чем создатели этого алгоритма очень настаивают в его описании).

Совместимость приложений для двухфакторной аутентификации и сервисов

Подавляющее большинство приложений для двухфакторной аутентификации работает по одному и тому же алгоритму, так что для всех сервисов, которые поддерживают аутентификаторы, можно использовать любое из них — какое вам больше нравится.

Как и в любом добротном правиле, в этом тоже есть определенное количество исключений. Некоторые сервисы по каким-то причинам, ведомым только им одним, предпочитают делать свои собственные приложения для двухфакторной аутентификации, которые работают только с ними. Более того, сами сервисы не работают ни с какими другими приложениями, кроме своих собственных.

Особенно это распространено среди крупных издателей компьютерных игр — например, существуют несовместимые со сторонними сервисами приложения Blizzard Authenticator, Steam Mobile с встроенным аутентификатором Steam Guard, Wargaming Auth и так далее. Для этих сервисов придется ставить именно эти приложения.

Также по этому странному пути пошла Adobe, разработавшая Adobe Authenticator, который работает только с аккаунтами AdobeID. Но при этом вы можете использовать для защиты AdobeID и другие аутентификаторы, так что вообще непонятно, ради чего было городить огород.

Так или иначе, большинство нормальных ИТ-компаний не ограничивает пользователей в выборе 2FA-приложения. И даже если по каким-то соображениям им хочется контролировать этот процесс и создать свое приложение, то чаще всего они позволяют защищать с его помощью не только «свои» аккаунты, но и учетные записи сторонних сервисов.

Поэтому просто выбирайте приложение-аутентификатор, которое вам больше нравится по набору дополнительных функций — оно будет работать с большинством сервисов, которые вообще поддерживают 2FA-приложения.

Лучшие приложения для двухфакторной аутентификации

Выбор 2FA-приложений на удивление велик: поиск по запросу «authenticator» в Google Play или Apple App Store выдает не один десяток результатов. Мы не советуем устанавливать первое попавшееся приложение — это может быть небезопасно, ведь, по сути, вы собираетесь доверить ему ключи от своих аккаунтов (оно не будет знать ваши пароли, конечно, но ведь 2FA вы добавляете именно потому, что пароли имеют свойство утекать). В общем, стоит выбирать из приложений, созданных крупными и уважаемыми разработчиками.

Несмотря на то что базовая функция у всех этих приложений одна и та же — создание одноразовых кодов по одному и тому же алгоритму, некоторые аутентификаторы обладают дополнительными функциями или особенностями интерфейса, которые могут показаться вам удобными. Перечислим несколько самых интересных вариантов.

1. Google Authenticator

Поддерживаемые платформы: Android, iOS

Как отмечают буквально все публикации, Google Authenticator — это самое простое в использовании из всех существующих приложений для двухфакторной аутентификации. У него даже настроек нет. Все, что можно сделать, — это добавить новый токен (так называется генератор кодов для отдельного аккаунта) или удалить один из имеющихся. А чтобы скопировать код в буфер обмена, достаточно коснуться его пальцем на сенсорном экране смартфона или планшета. Все!

Однако у такой простоты есть и недостаток: если вам что-то не нравится в интерфейсе или хочется от аутентификатора чего-то большего — придется устанавливать другое приложение.

+ Очень просто использовать.

2. Duo Mobile

Поддерживаемые платформы: Android, iOS

Duo Mobile также крайне прост в использовании, минималистичен и лишен дополнительных настроек. По сравнению с Google Authenticator у него есть одно преимущество: по умолчанию Duo Mobile скрывает коды — чтобы увидеть код, надо нажать на конкретный токен. Если вы, как и я, испытываете дискомфорт каждый раз, когда открываете аутентификатор и показываете всем окружающим кучу кодов от всех своих аккаунтов сразу, то вам эта особенность Duo Mobile наверняка понравится.

+ По умолчанию скрывает коды.

3. Microsoft Authenticator

Поддерживаемые платформы: Android, iOS

В Microsoft тоже не стали усложнять и сделали свой аутентификатор на вид очень минималистичным. Но при этом Microsoft Authenticator заметно функциональнее, чем Google Authenticator. Во-первых, хоть по умолчанию все коды показываются, но каждый из токенов можно отдельно настроить так, чтобы при запуске приложения код был скрыт.

Во-вторых, Microsoft Authenticator упрощает вход в аккаунты Microsoft. В этом случае после ввода пароля достаточно будет нажать в приложении кнопку подтверждения входа — и все, можно даже не вводить одноразовый код.

+ Можно настроить, чтобы коды скрывались.

+ Дополнительные возможности для входа в аккаунты Microsoft.

4. FreeOTP

Поддерживаемые платформы: Android, iOS

Есть четыре причины, по которым вам может понравиться этот аутентификатор, разработанный Red Hat. Во-первых, это ваш выбор, если вы любите программное обеспечение с открытым кодом. Во-вторых, это самое маленькое приложение из всех рассматриваемых — версия для iOS занимает всего 750 Кбайт. Для сравнения: минималистичный Google Authenticator занимает почти 14 Мбайт, а приложение Authy, о котором мы поговорим ниже, — аж 44 Мбайта.

В-третьих, по умолчанию приложение скрывает коды и показывает их только после касания. Наконец, в-четвертых, FreeOTP позволяет максимально гибко конфигурировать токены вручную, если вам это зачем-нибудь нужно. Разумеется, обычный способ создания токена с помощью сканирования QR-кода тоже поддерживается.

+ По умолчанию скрывает коды.

+ Приложение занимает всего 700 Кбайт.

+ Открытый код.

+ Максимум настроек при создании токена вручную.

5. Authy

Самое навороченное из приложений для двухфакторной аутентификации, основным достоинством которого является то, что все токены хранятся в облаке. Это позволяет получить доступ к токенам с любого из ваших устройств. Заодно это упрощает переезд на новые устройства — не придется заново активировать 2FA в каждом сервисе, можно продолжить пользоваться существующими токенами.

В облаке токены зашифрованы ключом, который создается на основе заданного пользователем пароля, — то есть данные хранятся безопасно, и украсть их будет нелегко. Также можно установить ПИН-код на вход в приложение — или защитить его отпечатком пальца, если ваш смартфон оснащен соответствующим сканером.

Основной недостаток Authy состоит в том, что приложение с ходу требует завести аккаунт, привязанный к вашему телефонному номеру, — без этого просто не получится начать с ним работать.

+ Токены хранятся в облаке, что позволяет использовать их на всех своих устройствах.

+ По той же причине очень удобно переезжать на новое устройство.

+ Вход в приложение защищен PIN-кодом или отпечатком пальца.

+ На экране показывается код только для последнего использованного токена.

+ В отличие от остальных приложений, поддерживает не только Android и iOS, но и Windows, macOS и Chrome.

− Требуется зарегистрироваться в Authy, используя номер телефона, — без этого приложение не работает.

6. «Яндекс.Ключ»

Поддерживаемые платформы: Android, iOS

На мой взгляд, по концепции «Яндекс.Ключ» — это самое удачное из существующих приложений для двухфакторной аутентификации. С одной стороны, оно не требует с ходу регистрироваться — можно начать им пользоваться с той же легкостью, как и Google Authenticator. С другой стороны, в нем есть несколько дополнительных возможностей, которые открываются тем, кто не поленится зайти в настройки.

Во-первых, «Яндекс.Ключ» можно «запереть» на PIN-код или отпечаток пальца. Во-вторых, можно создать в облаке «Яндекса» резервную копию токенов, защищенную паролем (а вот на этом этапе уже придется указать номер телефона), и восстановить ее на любом из используемых вами устройств. Точно так же можно будет перенести токены на новое устройство, когда понадобится переезжать.

Получается, что «Яндекс.Ключ» сочетает в себе простоту Google Authenticator и расширенную функциональность Authy — в зависимости от того, что вы предпочитаете. Единственный недостаток приложения — не вполне удобный для использования с большим количеством токенов интерфейс.

+ Минимализм на старте, расширенная функциональность доступна через настройки.

+ Создание резервных копий токенов в облаке для использования на нескольких устройствах и переезда на новые.

+ Вход в приложение защищен PIN-кодом или отпечатком пальца.

+ На экране показывается код только для последнего использованного токена.

+ Заменяет постоянный пароль к аккаунту «Яндекса».

− При большом количестве токенов не очень удобно искать нужный.

«Железные» аутентификаторы FIDO U2F: YubiKey и все-все-все

Если приложение, генерирующее одноразовые коды, кажется вам слишком эфемерным способом защитить свои аккаунты, и хочется чего-то более постоянного, надежного и материального — буквально запереть аккаунт на ключ и положить его в карман, — то у меня есть для вас хорошая новость: такой вариант также существует. Это аппаратные токены стандарта U2F (Universal 2nd Factor), созданного FIDO Alliance.

Как работают токены FIDO U2F

Аппаратные U2F-токены очень полюбились специалистам по безопасности — в первую очередь потому, что с точки зрения пользователя они работают очень просто. Для начала работы достаточно подключить U2F-токен к вашему устройству и зарегистрировать его в совместимом сервисе, причем делается это буквально в пару кликов.

Впоследствии при необходимости подтвердить вход в этот сервис нужно будет подключить U2F-токен к тому устройству, с которого вы входите, и нажать на токене кнопку (в некоторых устройствах — ввести PIN или приложить палец к сканеру). Все — никаких сложных настроек, ввода длинных последовательностей случайных символов и прочих танцев с бубном, которые обычно все себе представляют при упоминании слова «криптография».

Вставьте ключ и нажмите кнопку — и это действительно все

При этом «под капотом» все устроено очень умно и криптографически надежно: при регистрации токена на сервисе создается пара криптографических ключей — приватный и публичный. Публичный сохраняется на сервере, а приватный хранится в защищенном хранилище Secure Element, которое является сердцем U2F-токена, — и этот ключ никогда не покидает устройство.

Приватный ключ используется для того, чтобы зашифровать подтверждение входа, которое передается на сервер и может быть расшифровано с помощью публичного ключа. Если кто-то от вашего имени попытается передать подтверждение входа, зашифрованное неправильным приватным ключом, то при расшифровке с помощью известного сервису публичного ключа вместо подтверждения получится бессмыслица, и сервис не пустит его в аккаунт.

Какими бывают U2F-устройства

Наиболее известный и распространенный пример U2F — это «ключи» YubiKey, которые производит компания Yubico. Собственно, она и стояла у истоков этого стандарта, но предпочла сделать его открытым, для чего и был создан FIDO Alliance. А поскольку стандарт открытый, вы не ограничены в выборе: U2F-совместимые устройства производят и продают разные компании — в онлайн-магазинах можно найти множество разнообразных моделей.

YubiKey — вероятно, самые популярные U2F-токены

Например, Google недавно представила свой комплект аппаратных аутентификаторов Google Titan Security Keys. На самом деле это ключи производства Feitian Technologies (второй по популярности производитель U2F-токенов после Yubico), для которых в Google написали собственную прошивку.

Разумеется, все аппаратные аутентификаторы, совместимые со стандартом U2F, будут с одинаковым успехом работать со всеми сервисами, которые также с этим стандартом совместимы. Однако у разных моделей есть несколько важных различий, и самое важное из них — это интерфейсы, которыми оборудован «ключ». От этого напрямую зависит, с какими устройствами он сможет работать:

USB — для подключения к компьютерам (Windows, Mac или Linux — неважно, «ключи» работают без установки каких-либо драйверов). Помимо обычного USB-A бывают «ключи» с USB-C.

NFC — необходим для использования со смартфонами и планшетами на Android.

Bluetooth — понадобится на тех мобильных устройствах, в которых нет NFC. К примеру, аутентификатор с Bluetooth все еще нужен владельцам iPhone: несмотря на то, что в iOS уже разрешили приложениям использовать NFC (до 2018 года это было позволено только Apple Pay), разработчики большинства совместимых с U2F приложений еще не воспользовались этой возможностью. У Bluetooth-аутентификаторов есть пара минусов: во-первых, их нужно заряжать, а во-вторых, их подключение занимает гораздо больше времени.

Что же выбрать: SMS, приложение или YubiKey?

Универсального ответа на этот вопрос не существует — для разных сервисов можно использовать разные варианты двухфакторной аутентификации в различных сочетаниях. Например, наиболее важные аккаунты (скажем, вашу основную почту, к которой привязаны остальные учетные записи) стоит защитить по максимуму — запереть на «железный» U2F-токен и запретить любые другие опции 2FA. Так можно быть уверенным, что никто и никогда не получит доступ к аккаунту без этого токена.

Хороший вариант — привязать к аккаунту два «ключа», как это делается с ключами от автомобиля: один всегда с собой, а другой лежит в надежном месте — на случай, если первый потеряется. При этом «ключи» могут быть разного типа: скажем, приложение-аутентификатор на смартфоне в качестве основного и U2F-токен или листочек с одноразовыми паролями, лежащий в сейфе, в качестве резервного средства.

Так или иначе, главный совет — по возможности избегать использования одноразовых паролей в SMS. Правда, получится это не всегда: например, финансовые сервисы в силу своей консервативности продолжают использовать SMS и крайне редко позволяют пользоваться чем-либо еще.

В Rockstar Games Social Club добавили двухфакторную авторизацию

Разработчики наконец-то задумались о безопасности пользователей, и ввели в Rockstar Games Social Club двухфакторную верификацию. К сожалению, она не сделана на основе кода на телефон через SMS, однако, теперь у вас, для большей защиты, есть возможность сгенерировать специальный код через мобильное приложение либо через браузер.

Полный список приложений для генерирования проверочных кодов находится здесь. Охвачены буквально все возможные платформы, вплоть до macOS и Windows Phone.

Перед использование двухфакторной авторизации вам необходимо подтвердить правильность своей электронной почты.

Как включить двухфакторную авторизацию в Social Club

После того, как вы выберете и установите нужно приложение для генерации кодов, вам необходимо сделать следующее:

1. Войдите в свою учетную запись Rockstar Games Social Club.

2. Откройте меню «Настройки», выберите вкладку «Двухфакторная верификация» (2-Step Verification для английской версии) и щелкните по кнопке «Настроить» (Setup).

3. Отсканируйте изображенный на экране QR-код при помощи приложения для генерации проверочных кодов или соответствующего приложения в браузере.

4. Если у вас не получилось просканировать QR-код, можно воспользоваться секретным ключом. Секретный ключ можно ввести в приложение для генерации проверочных кодов, что также позволяет добавить двухфакторную верификацию, но вручную.

5. Затем, после успешного скана или ввода вручную, в поле под QR-кодом введите пароль от вашей учетной записи Social Club.

6. Введите код из приложения для генерации проверочных кодов в соответствующее поле.

7. Щелкните по кнопке «Верифицировать» (Verify).

8. Ура! Теперь в вашей учетной записи Social Club включена двухфакторная верификация.

Что делать, если вы потеряли телефон с приложением-аутентификатором

Потеряли телефон с приложением-аутентификатором и не можете войти в аккаунт? Рассказываем, какие у вас есть варианты.

Для защиты аккаунтов очень важна двухфакторная аутентификация: если утек пароль — а утекают они регулярно, — второй фактор помешает злоумышленникам взломать аккаунт. Один из удобных способов двухфакторной аутентификации — при помощи специального приложения, генерирующего одноразовые коды, вроде Google Authenticator и его аналогов. Но рано или поздно у многих пользователей возникает вопрос: что делать, если телефон с приложением-аутентификатором потерян/разбит/забыт/украден? Рассказываем, какие есть варианты.

Как восстановить аутентификатор, если смартфон с приложением недоступен

Если у вас больше нет доступа к смартфону, на котором установлен аутентификатор, попробуйте вспомнить: возможно, вы все еще залогинены на одном из ваших устройств в тот аккаунт, к которому пытаетесь получить доступ? Дальнейшие действия зависят от ответа на этот вопрос.

Восстанавливаем аутентификатор, если доступ к аккаунту есть на каком-то другом устройстве

Если вы все еще залогинены на одном из ваших устройств в аккаунт, в который пытаетесь войти на другом, то исправить положение будет несложно. В этом случае попробуйте зайти в настройки и сбросить аутентификатор, то есть привязать его к новому приложению. Обычно соответствующий пункт можно найти где-нибудь на вкладке «Безопасность». Например, с аккаунтами Google и «Яндекс» такой вариант сработает, даже если вы залогинены всего в одном из приложений этих компаний — скажем, в YouTube или «Яндекс.Навигаторе».

Иногда в тех же настройках можно посмотреть секретный ключ или QR-код аутентификатора — некоторые сервисы (но далеко не все) это позволяют. В таком случае вам останется просто ввести эти данные в приложение-аутентификатор на новом устройстве.

К сожалению, этот способ срабатывает не всегда, даже если вы все еще залогинены в аккаунт на одном из устройств. Проблема в том, что не у всех сервисов совпадает набор настроек в веб-версии и в мобильном приложении — нужной опции там, где вы залогинены, может просто не быть.

Как восстановить аунтентификатор, если доступа к аккаунту нет

Если вы уже не залогинены в аккаунт и смартфон с приложением-аутентификатором вы потеряли, сбросили к заводским настройкам или у вас его украли — в общем, у вас так или иначе больше нет к нему доступа, — то восстановить аутентификатор не получится. Как и в том случае, когда описанный выше способ не сработал.

Все, что вам остается, это воспользоваться процедурой восстановления доступа к учетной записи. Если речь идет об аккаунте в одном из крупных публичных сервисов — Google, «Яндекс», Facebook, Instagram, Mail.ru, «ВКонтакте» и так далее — и ваша учетная запись привязана к почте или телефону, то вы сможете восстановить доступ, воспользовавшись альтернативным способом подтверждения.

Для этого начните входить в аккаунт, укажите логин и пароль, а на том этапе, когда обычно требуется ввод одноразового кода из приложения-аутентификатора, поищите ссылку с названием вроде «Другие способы подтверждения».

После этого выберите удобный вам вариант — обычно сервисы поддерживают доставку кода в SMS, голосовым звонком или на электронную почту — и дождитесь получения кода. Скорее всего, это не займет много времени, и уже совсем скоро вы сможете войти в аккаунт.

Если из-за утраты аутентификатора вы потеряли доступ к аккаунту в корпоративном или в небольшом публичном сервисе, у которого нет удобной страницы автоматического восстановления доступа, то вам следует связаться с локальным администратором или службой поддержки. Придется описать ситуацию и, скорее всего, тем или иным образом подтвердить, что вы — настоящий владелец аккаунта.

После того как вы наконец сможете войти в аккаунт, привяжите аутентификацию к приложению на новом смартфоне. Ну а чтобы не проходить все вышеописанные процедуры в следующий раз, когда смартфон с аутентификатором потеряется, будет разумно прямо сразу создать резервную копию.

Как снять двухфакторную аутентификацию, если нет доступа к телефону

Двухфакторная авторизация — это самый простой и эффективный способ защитить свои аккаунты в различных сервисах от взлома. Заключается он в том, что для успешного входа нужно не только верно ввести логин и пароль, но и взаимодействовать со смартфоном владельца аккаунта — ввести дополнительный код, нажать какую-либо кнопку, сканировать QR-кода и другое. Этот метод защиты используется в каждом современном сервисе и социальной сети и рекомендуется каждому пользователю его включить. Но есть у него один недостаток — даже владелец аккаунта будет испытывать трудности при входе в свой собственный профиль, если вдруг у него под рукой не окажется его телефона. Это может случить по разным причинам — потерял, сломал, уехал за границу, где нет связи и другое.

Каким же образом снять двухфакторную аутентификацию, если у вас по какой-то причине нет доступа к мобильному телефону? В большинстве случаев это невозможно, но можно заранее подготовиться к вероятному отсутствию смартфона под рукой. Рассмотрим в этой статье способы для разных популярных сервисов.

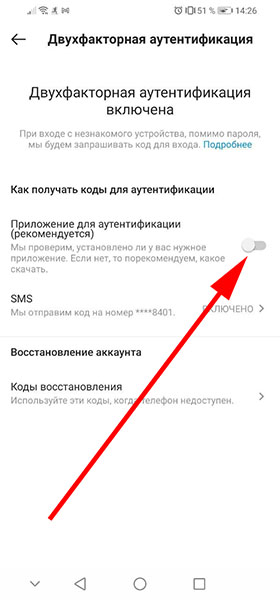

Каким образом обойти двухфакторную авторизацию в Instagram

Чтобы получить секретные коды, следует сделать следующее:

Бывают такие ситуации, что доступ к смартфону есть, но СМС получить на него нет возможности, например, если вы находитесь за границей, а роуминг не подключили или потеряли SIM-карту. В этом случае вы можете облегчить себе жизнь и включить дополнительную защиту с помощью приложения.

В этом случаем вам не нужно будет получать СМС. Достаточно будет иметь смартфон с доступом в интернет и с помощью приложения пройти двухфакторную аутентификацию в Instagram.

Если же вы не можете получить СМС, не можете воспользоваться приложением и не сохранили секретные коды, то доступ к профилю будет не возможен, к сожалению.

Способ снять защиту в ВК, если нет доступа к мобильному телефону

Аналогичная система действует и в социальной сети ВКонтакте. Есть возможность войти с помощью СМС на телефон, специального приложения и секретных кодов. Таким образом при включении двойной авторизации рекомендуется также использовать и ещё один дополнительный способ для снятия двойной защиты, который можно будет использовать на случай потери смартфона. И это нужно сделать заранее.

Давайте рассмотрим это, если у вас нет доступа к вашему телефону:

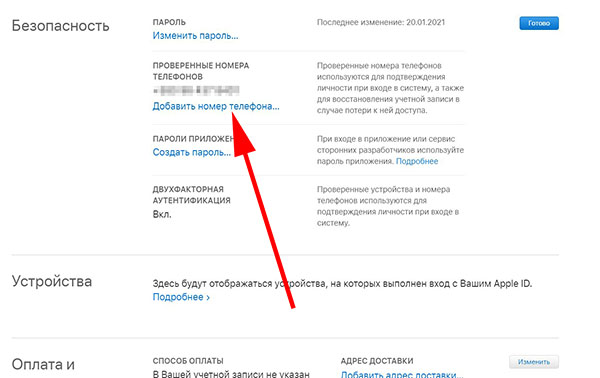

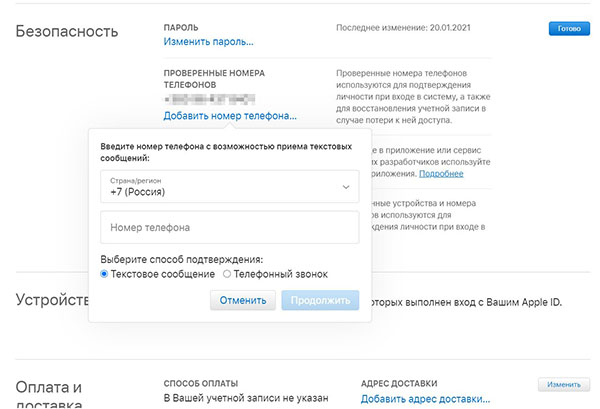

Обход двухфакторной аутентификации в Apple

В Apple ID двухфакторная авторизация включается по умолчанию сразу же после регистрации, и отключить её нельзя совсем. Более того, аутентификация в этом случае возможна исключительно по СМС на привязанный номер телефона и никаких секретных кодов и приложений здесь нет.

Нажмите « Добавить номер телефона «.

И укажите новый номер. Его необходимо будет подтвердить с помощью СМС или звонка.

Если, всё-таки, вы не можете войти в ваш аккаунт Apple ID из-за того, что нет возможности пройти двухфакторную авторизацию, то вам следует обратиться за помощью в поддержку Apple.

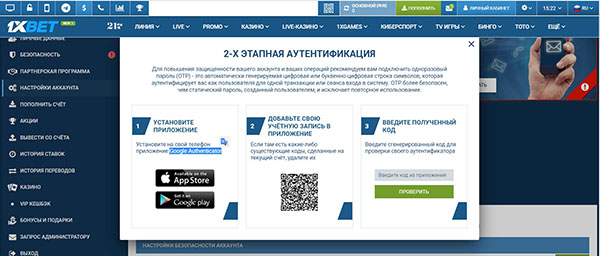

Сброс защиты при входе в аккаунт 1xbet, если нет доступа к смартфону

Даже если вы окажетесь заграницей вне зоны вашей сети, вы сможете войти в свой аккаунт при условии, что смартфон есть у вас и он подключен к интернету. Если же смартфон будет внезапно утерян вместе с приложением входа, то обойти защиту не получится, к сожалению. Здесь следует обратиться за помощью в поддержку сервиса.

Деактивация двойной авторизацию в Faceit

В Faceit есть возможность войти с помощью приложения Google Authenticator либо по секретным кодам. Очевидно, если доступа к смартфону нет совсем, то использовать Google Authenticator не получится вообще. Он пригоден в случае наличия смартфона и доступа к интернету.

Поэтому, чтобы гарантированно не потерять доступ к своему аккаунту Faceit без доступа к телефону, нужно заранее сохранить себе секретные коды.

Чтобы их увидеть, нужно войти в свой профиль и сделать следующее:

Если вы не позаботились заранее о сохранении кодов и доступа к привязанному телефону у вас нет, то, чтобы восстановить доступ, вам потребуется обратиться в поддержку Faceit по этой ссылке https://support.faceit.com/hc/en-us.

Импорт из Google Authenticator без доступа к мобильному устройству

Большинство сервисов, что были рассмотрены выше, и многие другие позволяют пройти двухэтапную аутентификацию с помощью приложения Google Authenticator. Это приложение позволяет импортировать данные. Поэтому, если вы меняете смартфон запланировано, вы можете переместить данные из Google Authenticator старого устройства на новое.

Для этого следует сделать следующее: