Что такое секретный ключ в криптографии

Что такое шифрование закрытым ключом?

Теперь, что написано про создание ЭЦП. Документ (или его хеш), для создания подписи, зашифровывается закрытым ключом. И любой, кто имеет открытый ключ, может расшифровать этим открытым ключом зашифрованный документ (или его хеш). Должен получить исходный документ (или его хеш).

«При шифровании с открытым ключом используются два ключа, открытый и закрытый, причем любой из них может использоваться для шифрования сообщения. Если для шифрования сообщения был использован открытый ключ, то для расшифровки должен использоваться закрытый, и наоборот.

В такой ситуации возможны два способа использования ключей.

• Во-первых, сторона, хранящая в тайне секретный ключ и опубликовавшая открытый, может принимать от противоположной стороны сообщения, зашифрованные открытым ключом, которые не может прочитать никто, кроме нее (ведь для расшифровки требуется секретный ключ, известный только ей).

• Во-вторых, с помощью закрытого ключа сторона-обладатель закрытого ключа может создавать зашифрованные сообщения, которые может прочесть кто угодно (ведь для расшифровки нужен открытый ключ, доступный всем), но при этом прочитавший может быть уверен, что это сообщение было создано стороной-обладателем секретного ключа.»

Если так, то вопрос полностью снимается (т.е. просто в Википедии были недоговоренности).

Ключ (криптография)

Ключ — секретная информация, используемая криптографическим алгоритмом при шифровании/расшифровке сообщений, постановке и проверке цифровой подписи, вычислении кодов аутентичности (MAC). При использовании одного и того же алгоритма результат шифрования зависит от ключа. Для современных алгоритмов сильной криптографии утрата ключа приводит к практической невозможности расшифровать информацию.

Согласно принципу Керхгоффса, надёжность криптографической системы должна определяться сокрытием секретных ключей, но не сокрытием используемых алгоритмов или их особенностей.

Длина ключа

Количество информации в ключе, как правило, измеряется в битах.

Для современных симметричных алгоритмов (AES, CAST5, IDEA, Blowfish, Twofish) основной характеристикой криптостойкости является длина ключа. Шифрование с ключами длиной 128 бит и выше считается сильным, так как для расшифровки информации без ключа требуются годы работы мощных суперкомпьютеров. Для асимметричных алгоритмов, основанных на проблемах теории чисел (проблема факторизации — RSA, проблема дискретного логарифма — Elgamal) в силу их особенностей минимальная надёжная длина ключа в настоящее время — 1024 бит. Для асимметричных алгоритмов, основанных на использовании теории эллиптических кривых (ECDSA, ГОСТ Р 34.10-2001, ДСТУ 4145-2002), минимальной надёжной длиной ключа считается 163 бит, но рекомендуются длины от 191 бит и выше.

Классификация ключей

Криптографические ключи различаются согласно алгоритмам, в которых они используются.

Главное свойство ключевой пары: по секретному ключу легко вычисляется открытый ключ, но по известному открытому ключу практически невозможно вычислить секретный. В алгоритмах ЭЦП подпись обычно ставится на секретном ключе пользователя, а проверяется на открытом. Таким образом, любой может проверить, действительно ли данный пользователь поставил данную подпись. Тем самым асимметричные алгоритмы обеспечивают не только целостность информации, но и её аутентичность. При шифровании же наоборот, сообщения шифруются на открытом ключе, а расшифровываются на секретном. Таким образом, расшифровать сообщение может только адресат и больше никто (включая отправителя). Использование асимметричных алгоритмов снимает проблему распространения ключей пользователей в системе, но ставит новые проблемы: достоверность полученных ключей. Эти проблемы более-менее успешно решаются в рамках инфраструктуры открытых ключей (PKI).

Асимметричная криптография с одноразовым секретным ключом: описание идеи и возможное применение

(для понимания того, о чём говорится в этой статье, необходимо и достаточно хотя бы в общих чертах представлять, что такое асимметричная криптография и как работает электронная подпись)

Сценарий использования одноразового секретного ключа:

Существенное преимущество заключается в том, что использованная ключевая пара не может быть скомпрометирована иначе, как брутфорсом, либо через эксплуатацию математической уязвимости использованного алгоритма. Если секретного ключа больше вообще не существует, его невозможно ни украсть, ни выведать обманом, ни выпытать.

Пример использования

Задача: в распределённой системе участники регистрируются под создаваемыми ими самими уникальными идентификаторами. Требуется максимально затруднить задачу «угона» чужого идентификатора (identity theft). В случае состоявшегося угона идентификатора обеспечить истинному владельцу возможность возврата похищенного.

Способы решения задачи без использования рассматриваемой технологии:

Маленькое замечание к использованию одноразовых секретных ключей. Схема работоспособна только в том случае, если у субъекта, создавшего первоначальную ключевую пару, отсутствует мотивация сохранить себе секретный ключ для какой-то своей отдельной надобности. При использовании данной технологии для аутентификации все потребности полностью покрываются набором дополнительных hc-ключей (кстати, загадка для присутствующих: на что намекает аббревиатура «hc»?). Сохранение первоначального ключа никакой выгоды не приносит, зато создаёт уязвимость, делающую возможным необратимый угон идентификатора.

Криптография для абсолютных новичков

Мы живем в пост-сноуденовском мире. И для многих следствием из этого является то, что ни один из ваших цифровых активов не защищен от слежки. Однако есть способы пользоваться интернетом с применением безумных математических методов таким образом, чтобы никто больше не мог видеть, что вы отправляете кому бы то ни было. Я постараюсь подробно объяснить, как это все работает.

Не стесняйтесь пролистать теоретическую часть, если захотите просто поиграться с PGP-шифрованием в конце статьи.

Криптография – это древняя математическая наука. Изначально она использовалась в военных коммуникациях и предназначалась для сокрытия содержания сообщения на случай, если оно попадет в руки врага. Последние достижения в области криптографии добавили новые возможности ее использования, включая механизмы аутентификации пользователей в сети, обеспечения целостности передаваемой информации и предотвращения отказа пользователей от авторства переданных ими сообщений.

Сегодня шифрование является неотъемлемой частью многих инструментов и протоколов, используемых нами для защиты безопасности повседневных транзакций и онлайн-коммуникаций. Шифрование может использоваться на физическом уровне интернета для скремблирования (обратимого искажения) данных, передаваемых по кабелю или беспроводной связи. Оно добавляет поддержку безопасных коммуникаций для простых текстовых протоколов – таких как Hypertext Transfer Protocol (HTTP), позволяющий просматривать веб-страницы – и может защитить целостность данных, передаваемых через такие приложения, как электронная почта и мобильные мессенджеры. Можно также шифровать данные на мобильных устройствах или компьютерах, защищая от несанкционированного доступа локальные копии электронных писем, текстовых сообщений, документов и фотографий.

То, как и на каком уровне зашифрованы ваши данные, имеет огромное значение. Само по себе то, что продукт или услуга использует шифрование, вовсе не обязательно означает, что все, что хранится на этой платформе или передается посредством ее, является полностью конфиденциальным. Например, Google теперь по умолчанию использует для всего трафика Gmail протокол HTTPS (HTTP по зашифрованному соединению), что предотвращает несанкционированный доступ к электронным письмам во время их передачи между почтовыми серверами Google и компьютерами конечных пользователей, однако это не мешает самому Google получать доступ к текстовым копиям этих писем. Если вы не хотите, чтобы ваш провайдер электронной почты мог читать ваши сообщения, вам придется предпринять дополнительные шаги для реализации сквозного шифрования, то есть системы, в которой «сообщения шифруются таким образом, что расшифровать их может только получатель». При сквозном шифровании содержимое сообщения шифруется на локальном компьютере или устройстве. Затем эти данные в виде зашифрованного текста передаются поставщиком электронной почты предполагаемому получателю, который является единственной стороной, которая может расшифровать их и прочитать исходное сообщение.

Действительно ли все правоохранительные органы и американское правительство против шифрования?

Необязательно. Сотрудники правоохранительных органов и разведки часто говорят, что они ценят преимущества шифрования, когда речь идет о защите данных от таких угроз, как хакеры или иностранные правительства. Однако они хотят иметь возможность доступа к зашифрованным данным – особенно к коммуникациям между людьми – в интересах проводимых ими расследований.

Как шифрование защищает мои данные?

Алгоритмы шифрования используют математику для « скремблирования » данных, чтобы они не могли быть прочитаны посторонним лицом — например, хакером или правительственными службами.

Данные могут быть зашифрованы в двух местах: во-первых, они могут шифроваться при передаче – например, когда вы отправляете информацию из своего браузера на веб-сайт. Во-вторых, данные могут шифроваться, когда они находятся «в состоянии покоя» – например, когда они хранятся на компьютере или на сервере.

Данные, которые могут быть прочитаны и поняты без каких-либо специальных мер, называют «открытым (или простым) текстом». Методы маскирования открытого текста таким образом, чтобы скрыть его содержание, называются шифрованием. Результатом шифрования открытого текста является нечитаемая тарабарщина, называемая шифротекстом. Шифрование используется, чтобы гарантировать сокрытие информации от всех, для кого она не предназначена, включая даже тех, кто может видеть зашифрованные данные. Процесс возвращения шифротекста к первоначальному состоянию открытого текста называется расшифровкой.

Шифротекст

Если бы эта статья была зашифрована, любой перехвативший ее зашифрованную версию увидел бы очень длинную строку из несвязных цифр и букв, как, например: «SNaqi82xleab92lkafdtuijgjf0dgfdojtkr8vcp2dso».

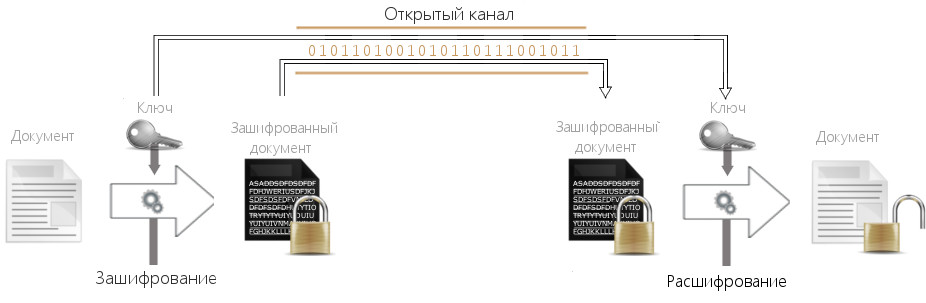

Шифрование с симметричным ключом

Чтобы расшифровать скремблированные данные, вам понадобится «ключ» шифрования (что-то вроде пароля). Ключ – это очень большое число, которое алгоритм шифрования использует для изменения данных обратно в читаемую форму. Без ключа никто, кроме владельца зашифрованных данных, не может получить доступ к читаемой версии. Процесс возврата скремблированных данных к читаемому состоянию называется «расшифровкой». Это и называется шифрованием с симметричным ключом.

У такого шифрования есть свои преимущества. Оно очень быстрое. Оно очень удобно для данных, которые никуда не отправляются. Однако в качестве способа передачи защищенных данных одноключевое шифрование может быть довольно дорогостоящим из-за сложности безопасного распределения ключей.

Вспомните персонажа из какого-нибудь шпионского фильма: человека с запертым портфелем, прикованным наручниками к запястью. Что там у него в портфеле? Вероятно, не сам код запуска ракеты, формула биотоксина или план вторжения. Скорее там лежит ключ для расшифровки секретных данных.

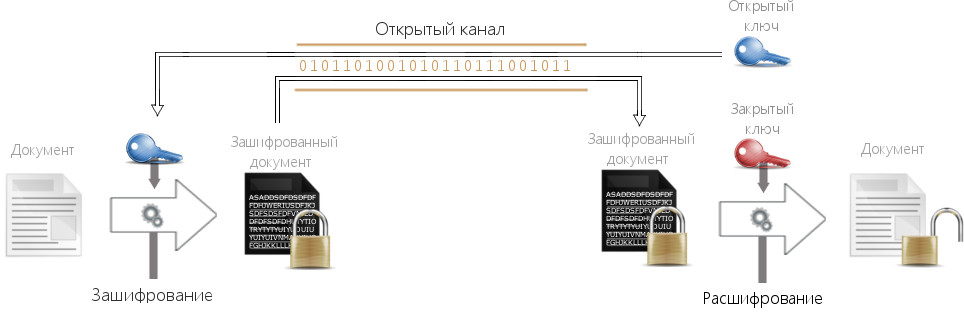

Криптография с открытым ключом (асимметричное шифрование)

Проблемы распределения ключей решаются криптографией с открытым ключом. Криптография с открытым ключом – это асимметричная схема, в которой для шифрования используется пара ключей: открытый, который шифрует данные, и соответствующий ему секретный ключ для расшифровки. Открытый ключ вы публикуете в открытом доступе, а секретный сохраняете в тайне. С помощью вашего открытого ключа кто угодно – даже совершенно незнакомые вам люди – может зашифровать информацию, прочесть которую после этого сможете только вы.

Определить секретный ключ по открытому вычислительно невозможно. Обладая открытым ключом, кто угодно может зашифровать данные, но не может их расшифровать. Расшифровать их может только обладатель соответствующего секретного ключа.

Основное преимущество криптографии с открытым ключом заключается в том, что она позволяет людям, не имеющим готового механизма обеспечения безопасности, тем не менее безопасно обмениваться сообщениями. Здесь для отправителя и получателя отпадает необходимость обмениваться секретными ключами по некоему защищенному каналу; все коммуникации включают только открытые ключи, тогда как секретный ключ никогда не передается и не используется совместно. Некоторые примеры криптоэкосистем с открытым ключом – это Elgamal (названная по имени своего изобретателя, Тахера Эль-Гамаля), RSA (названная по первым буквам фамилий своих изобретателей, Рональда Ривеста, Ади Шамира и Леонарда Адлемана), протокол Диффи – Хеллмана (названный, как вы догадались, по именам создателей) и DSA (Digital Signature Algorithm, алгоритм цифровой подписи), изобретенный Дэвидом Кравицем.

Поскольку одноключевая криптография когда-то была единственным доступным средством передачи секретной информации, расходы на защищенные каналы и безопасное распределение ключей ограничивали ее использование кругом тех, кто мог себе это позволить, то есть до правительств и крупных банков (ну или детей с секретными кольцами-декодерами). Шифрование с открытым ключом – это технологическая революция, обеспечивающая доступ к надежной криптографии для самого широкого круга взрослых людей. Помните курьера с запертым портфелем, прикованным наручниками к запястью? Так вот шифрование с открытым ключом лишает его работы (возможно, к его же облегчению).

PGP (от англ. Pretty Good Privacy) сочетает в себе некоторые из лучших свойств как одноключевой криптографии, так и криптографии с открытым ключом. Это гибридная криптосистема. Когда пользователь шифрует открытый текст с помощью PGP, система сначала производит его сжатие. Сжатие данных сокращает время их передачи, экономит место на диске и, что еще более важно, повышает надежность криптографической защиты. Большинство методов криптоанализа используют для взлома шифра паттерны, найденные в открытом тексте. Сжатие данных сокращает количество паттернов в открытом тексте, тем самым значительно повышая устойчивость к криптоанализу. (Слишком короткие для сжатия или плохо сжимающиеся файлы не сжимаются.)

Затем PGP создает сеансовый ключ, являющийся одноразовым секретным ключом. Этот ключ представляет собой случайное число, сгенерированное на основе произведенных вами движений мыши и нажатий клавиатуры. Сеансовый ключ работает с очень безопасным и быстрым алгоритмом одноключевого шифрования для шифрования открытого текста. Результатом является шифротекст. После того как данные зашифрованы, сеансовый ключ шифруется в открытый ключ получателя. Этот зашифрованный в открытом ключе сеансовый ключ передается вместе с зашифрованным текстом получателю.

Расшифровка происходит в обратном порядке. Копия PGP на стороне получателя использует его секретный ключ для восстановления временного сессионного ключа, который PGP использует для расшифровки шифротекста, созданного посредством одноключевого шифрования.

Комбинация этих двух методов шифрования сочетает в себе удобство шифрования с открытым ключом и скорость симметричного шифрования, которое примерно в 1000 раз быстрее шифрования с открытым ключом. Шифрование с открытым ключом, в свою очередь, решает проблемы распределения ключей и передачи данных. При их совместном использовании производительность и распределение ключей улучшаются без какого-либо ущерба безопасности.

Ключи

Ключ – это значение, работающее с криптографическим алгоритмом для получения определенного шифротекста. Ключи в основном представляют собой очень, очень, очень большие числа. Размер ключа измеряется в битах; число, представляющее собой 1024-битный ключ, чертовски велико. В криптографии с открытым ключом, чем больше ключ, тем надежнее шифрование.

Хотя открытый и секретный ключи математически связаны, очень трудно получить секретный ключ только на основе открытого ключа; однако это всегда возможно при наличии достаточного времени и вычислительных мощностей. Поэтому очень важно выбирать ключи правильного размера – достаточно большие, чтобы быть безопасными, но достаточно маленькие, чтобы обеспечивать приемлемую скорость шифрования. Кроме того, необходимо учитывать, кто может попытаться прочесть ваши файлы, насколько они могут быть целеустремлены, каким количеством времени и какими ресурсами они располагают.

Большие ключи будут обеспечивать криптографическую защиту более длительное время. Если информация, которую вам нужно зашифровать, должна быть скрыта в течение многих лет, вы можете использовать очень большой ключ. При этом, конечно, нельзя сказать наверняка, сколько времени понадобится для определения вашего ключа при использовании более быстрых и эффективных компьютеров завтрашнего дня. Было время, когда 56-битный симметричный ключ считался чрезвычайно безопасным.

Цифровые подписи

Одним из важнейших преимуществ криптографии с открытым ключом является то, что она предоставляет способ для применения цифровых подписей. Цифровые подписи позволяют получателю информации проверить подлинность ее происхождения, а также убедиться в том, что она не была изменена. Таким образом, цифровые подписи с открытым ключом обеспечивают аутентификацию и целостность данных. Цифровая подпись обеспечивает также невозможность отказа от авторства, то есть она не оставляет отправителю возможности утверждать, что он в действительности не отправлял подписанную такой подписью информацию. Эти особенности важны для криптографии в той же мере, что и конфиденциальность, если не больше.

Цифровая подпись служит той же цели, что и подпись рукописная. Однако рукописную подпись несложно подделать. Цифровая подпись превосходит рукописную в том, что ее практически невозможно подделать, плюс она свидетельствует о подлинности и целостности информации, а также о личности подписавшего.

Некоторые люди используют цифровые подписи чаще, чем шифрование. Например, вас может не беспокоить, узнает ли кто-то о том, что вы только что внесли на свой счет 1000 долларов, однако вы хотите быть совершенно уверены, что передали их именно кассиру банка, а не кому-то, кто им притворился.

Вместо того чтобы шифровать информацию с помощью чужого открытого ключа, вы шифруете ее своим секретным ключом. Если информация может быть расшифрована с помощью вашего открытого ключа, значит, она исходит от вас.

Командная строка GPG (PGP) — руководство для начинающих

PGP расшифровывается как «pretty good privacy» ([довольно] хорошая конфиденциальность), и это способ шифрования сообщений. Шифрование, в своей самой базовой форме, – это способ зашифровать сообщение таким образом, что, если кто-то увидит данные в процессе передачи, он не сможет узнать, что говорится в сообщении. OpenPGP – самый популярный стандарт цифрового шифрования.

Эдвард Сноуден первоначально связался с журналисткой Лорой Пойтрас, чтобы сообщить ей о своей сокровищнице документов, именно с помощью PGP.

Итак, давайте посмотрим, что собой представляет PGP и насколько он прост в использовании.

Краткий обзор (если вы пропустили теорию):

Шифрование, по сути, представляет собой способ запутывания цифровых данных таким образом, чтобы при пересылке никто не мог прочесть их содержание. В этом руководстве мы сосредоточимся на том, что называется «шифрованием с открытым ключом». В нем применяется множество криптографических методов для шифрования каждого сообщения с использованием двух факторов, постоянных для всех, кто использует PGP: открытого и секретного ключей.

Открытый ключ – это информация, необходимая для шифрования сообщения. Те, кто желает получать зашифрованные сообщения, источникам свой открытый ключ, так как это единственный способ для источников начать процесс отправки защищенных сообщений.

Примечание: существуют приложения с графическим интерфейсом, которые делают этот процесс проще и понятнее, но здесь мы для достижения того же результата используем командную строку. (Мы будем использовать командную строку Linux. Пользователи Windows могут обратиться к руководству по GUI-приложению GnuPG, которое делает все то же самое, только с управлением через графический интерфейс.)

Во-первых, вы захотите сгенерировать ключ для себя:

Вам будет предложено ввести несколько деталей. Не забудьте данные, которые вы вводили.

Чтобы вывести список ваших открытых ключей:

Предположим, что вас зовут Джон Доу и вы хотите отправить сообщение Джейн Доу. Вот как вы это можете это сделать. (Внимание: все используемые здесь для примера имена и названия необходимо заменять на те, что вы видите при выводе списка ключей.)

Сначала экспортируйте свой открытый ключ:

gpg —export —armor youremail@example.com > publickey.asc

gpg —export —armor yourname > publickey.asc

Отправьте полученный файл с ключом Джейн Доу. Пусть она сделает то же самое.

Чтобы импортировать открытый ключ другого пользователя:

gpg —import publickey.asc

Теперь, когда вы импортировали ключ Джейн Доу, давайте отправим ей зашифрованное сообщение.

Зашифровать файл для отправки Джейн Доу:

gpg —encrypt —recipient receiversname filename.txt (Где receiversname – имя получателя; filename.txt – отправляемый файл)

gpg —encrypt —recipient Jane Doe secretmessage.txt

Либо, если предыдущая команда не работает:

Это создаст файл с названием secretmessage.txt.pgp. Отправьте его Джейн Доу.

Теперь Джейн получила ваш файл. Вот как она его расшифрует:

Для расшифровки в командную строку (это означает, что вы увидите сообщение только в командной строке и оно не будет в расшифрованном виде сохранено на вашем компьютере) используйте команду:

gpg —decrypt filename.txt.gpg

Для расшифровки на диск:

Подписывайтесь на BitNovosti в Telegram!

Делитесь вашим мнением об этой статье в комментариях ниже.

Что такое криптография и как работают секретные коды для защиты данных

Криптография — наука о методах шифрования. Еще до нашей эры Юлий Цезарь использовал шифры для засекречивания своих посланий и защиты информации от противника. Шифры и коды сегодня используют в секретной переписке на уровне государства и в бизнесе. В основном используются два способа шифрования:

На основе этих двух способов можно создать бесконечное число вариантов шифрования.

Криптография изучает методы хранения и передачи данных в определенной форме. Это наука, которая существует уже тысячи лет. Только те, для кого предназначена эта информация, могут ее прочитать и обработать.

На криптографии базируется весь современный обмен информацией. Сегодня она применяется не только для защиты данных от кражи, но и может использоваться для аутентификации пользователей.

Популярные шифры и алгоритмы шифрования

Чтобы перейти к знакомству с популярными алгоритмами шифрования, давайте разберемся в терминологии.

Шифрование — использование математических и логических алгоритмов, чтобы преобразовать сообщение и защитить его от прочтения теми, кому оно не адресовано.

Шифр — алгоритм преобразования сообщения.

Ключ — содержит секретную информацию, которая используется для шифрования/расшифрования сообщения.

Квадрат Полибия

Квадрат Полибия или шахматная доска — метод шифрования с заменой символов.

Чтобы зашифровать текст, используется таблица с вписанными буквами алфавита.

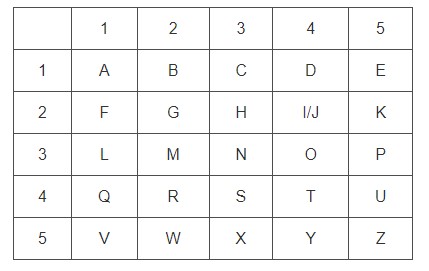

Таблица для английского алфавита:

Таблица для английского алфавита

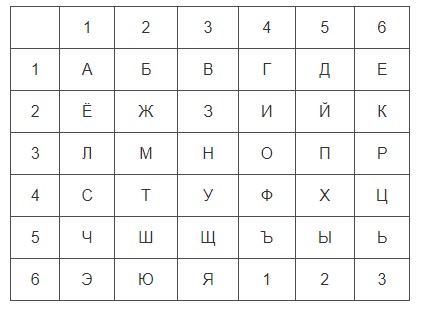

Таблица для русского алфавита:

Таблица для русского алфавита

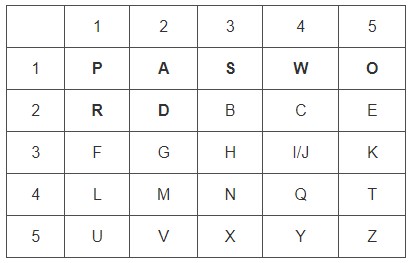

Если буквы в таблицу записывать не подряд, а в произвольной форме — это и будет ключ (Password). Он не должен иметь повторяющихся символов. Все остальные буквы можно вписать в таблицу по порядку.

Методы шифрования:

1. Замена символа на соседний снизу.

Исходная буква заменяется буквой снизу в том же столбце.

Метод шифрования «Замена символа на соседний снизу»

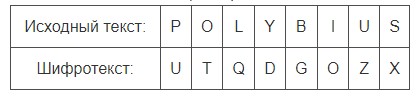

2. Преобразования сообщения в координаты.

Запишем в таблицу координаты букв нашего сообщения:

Метод шифрования «Преобразование сообщения в координаты»

Дальше все выписанные координаты читаются подряд и преобразуются в новый зашифрованный текст:

Шифр Цезаря

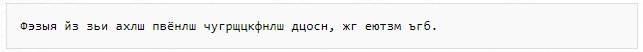

Шифр Цезаря — моноалфавитный шифр подстановочного типа. Одна буква меняется на другую, которая смещена на несколько позиций.

Предположим, сдвиг равен трем. Например, буква А смещается и превращается в Г, Б — становится Д и так далее.

Производим замену каждой буквы исходного текста на букву шифрованного алфавита:

Квадрат Виженера

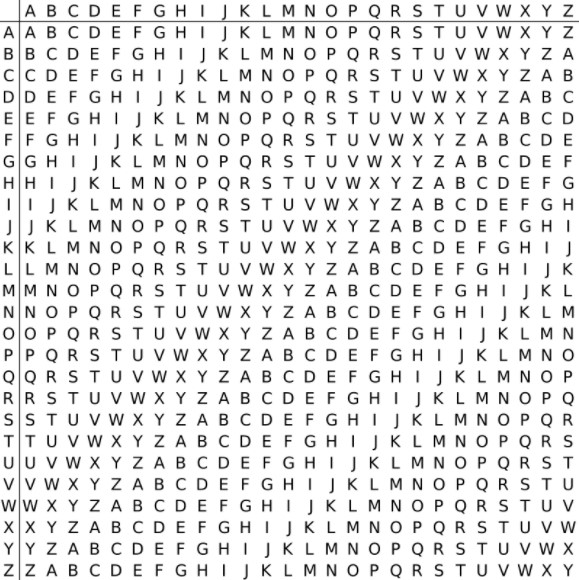

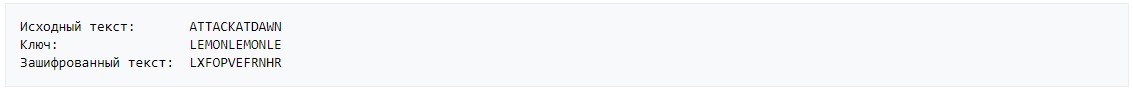

Шифр Виженера — полиалфавитное шифрование с использованием ключа. Состоит из последовательности нескольких шифров Цезаря с разными значениями смещения. Чтобы зашифровать текст, воспользуйтесь таблицей алфавитов:

Для латинского алфавита таблица состоит из 26 строк, а каждая следующая строка смещается на определенное количество позиций. Таблица Виженера — это 26 шифров Цезаря.

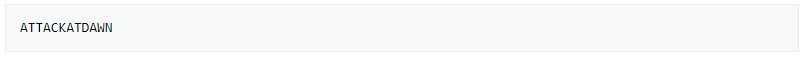

Например, наш текст:

Исходный текст для шифрования

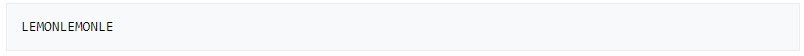

Ключ записывается так, чтобы его длина была равна длине исходного текста:

Ключ для шифрования

Символ А соответствует первому символу ключа L. Если обратиться к квадрату Виженера, то на пересечении столбца L и строки A находится символ L, на пересечении столбца E и строки T — символ X.

Полиморфизм в криптографии

Полиморфизм является частью криптографии. Его активно используют в компьютерном шифровании, где алгоритм может изменяться и модифицироваться после каждого выполнения. Алгоритмы могут выдавать разные шифры для одной и той же информации, зашифрованной несколько раз. Каждая итерация — это получение новых результатов.

Популярные алгоритмы шифрования

Обычно используются два основных алгоритма шифрования:

Симметричный алгоритм шифрования

Асимметричный алгоритм шифрования

Виды алгоритмов шифрования

Распространенные виды алгоритмов симметричного шифрования:

Распространенные виды алгоритмов асимметричного шифрования:

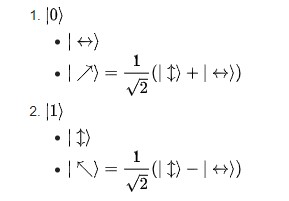

Квантовая криптография

Квантовая криптография — защита данных построенная на принципах квантовой физики. Квантовое шифрование основано на математическом доказательстве того, что ключи не могут быть взломаны.

Здесь используется протокол квантового распределения ключа BB84. Для кодирования данных используются четыре квантовых состояния носителей информации (двухуровневая система). Двухуровневая система: кубит — квантовый бит.

Кодирование состояний по протоколу BB84:

Кодирование состояний по протоколу BB84

Это считается безопасным для установления связи и реализации криптографического протокола. Благодаря этому две стороны могут создать общий закрытый ключ.

Возможно, уже близко время, когда криптография будет основываться не на математических вычислениях, а на квантовой физике. Основы криптографии и достижения в области физики частиц скоро могут позволить использовать квантовую механику для отправки сообщений, полностью защищенных от взломов. Вполне возможно, что квантовый метод обмена информацией придет на смену нынешней криптографии.